賦能國家級5G+數智工廠 晶科科技南京長安汽車儲能項目竣工并網,引領工業儲能新篇章

由晶科科技投資建設并運營的南京長安汽車有限公司屋頂分布式光伏配套儲能項目正式竣工并網。該項目的成功投運,不僅為南京長安這座國家級5G+數智工廠注入了綠色、穩定的能源新動力,更標志著工業領域“光伏+儲能”一體化解決方案在推動智能制造與可持續發展方面邁出了堅實一步。

項目概況:精準匹配智造工廠的能源需求

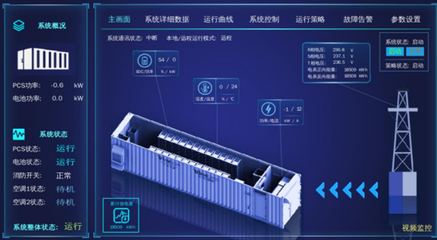

南京長安汽車有限公司生產基地是集智能化、數字化、網聯化于一體的現代化汽車制造工廠,對電力的連續性、穩定性及用能成本有著極高要求。晶科科技深度洞察客戶需求,量身定制了“分布式光伏+儲能”的綜合能源解決方案。項目充分利用廠區優質屋頂資源建設光伏電站,同時配套建設了先進的電化學儲能系統。儲能系統猶如一個大型的“綠色充電寶”,能夠在光伏發電高峰時段儲存電能,在用電高峰或光伏出力不足時釋放電力,實現工廠內部能源的靈活調度與高效利用。

核心價值:多維賦能,打造智慧能源標桿

- 提升能源安全與穩定性:儲能系統具備快速響應能力,可有效平抑光伏發電的間歇性和波動性,為工廠關鍵生產線提供穩定可靠的電力保障,增強電網側及用戶側的供電韌性。

- 顯著降低用能成本:通過“峰谷套利”模式,在電價較低的谷時段或光伏發電時段為儲能充電,在電價較高的峰時段放電供工廠使用,直接削減企業峰值電費支出,實現可觀的經濟效益。

- 助力綠色制造與“雙碳”目標:項目年均可提供大量清潔電力,配套儲能進一步提升了綠電的自我消納率,大幅減少工廠的碳排放,是南京長安踐行企業社會責任、打造綠色工廠的重要舉措,完美契合國家級數智工廠的低碳定位。

- 探索智慧能源管理:該項目是構建廠區級智慧微電網的關鍵一環。通過與工廠能源管理系統(EMS)的深度集成,可實現源、網、荷、儲的智能協同優化,為探索更高級別的需求側響應和能源數字化管理奠定基礎。

行業意義:儲能技術服務開啟工業應用新紀元

晶科科技南京長安汽車儲能項目的成功并網,具有重要的行業示范意義。它清晰地展示了儲能技術在工業場景下的成熟應用與獨特價值。對于高耗能、高電價、高穩定性要求的制造企業而言,“光伏+儲能”不再是可選方案,而是實現降本增效、保障生產、綠色轉型的必然選擇。

此項目也凸顯了晶科科技作為領先的清潔能源服務商,在提供一體化儲能技術服務方面的專業實力。從項目規劃、設計、設備選型、工程建設到運營維護,晶科科技提供了全生命周期的服務,確保了系統安全、高效、長期穩定運行。

展望未來

隨著新型電力系統建設的加速和工業領域能源變革的深入,儲能技術作為關鍵支撐,其應用場景將愈發廣闊。晶科科技南京長安項目的成功實踐,為汽車制造乃至整個離散制造業提供了可復制的能源升級樣板。它預示著,在“雙碳”目標引領下,“5G+工業互聯網”的智能工廠與“光伏+儲能”的智慧能源系統深度融合,將共同驅動中國制造業向高端化、智能化、綠色化高質量發展。將有更多企業借助專業的儲能技術服務,構建自身的新型能源體系,在激烈的市場競爭中贏得能源優勢,為國家能源轉型貢獻產業力量。

如若轉載,請注明出處:http://www.tuku27.cn/product/73.html

更新時間:2026-04-28 13:49:37